Picus Security가 실제 운영 환경에서 수행된 1억6000만 건 이상의 공격 시뮬레이션을 기반으로 한 ‘2025년 블루 리포트™(Blue Report™ 2025)’를 발표했다. 올해로 3년째를 맞은 이 보고서는 현재의 위협에 대해 보안 통제가 얼마나 효과적으로 작동하는지를 데이터 기반으로 평가하며, 올해의 결과는 지금까지 중 가장 우려스러운 수준이라고 밝혔다.

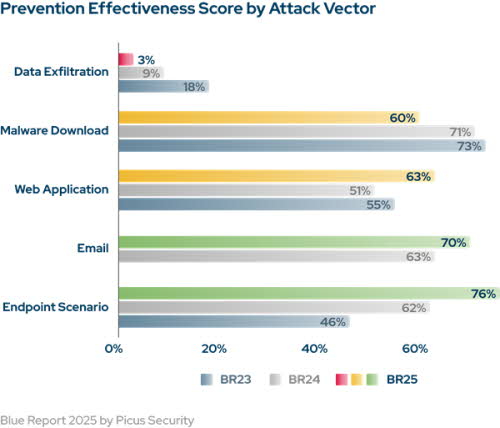

사이버 공격이 규모와 정교함 모두에서 증가하고 있는 반면, 방어 효과성은 오히려 감소하고 있는 상황이다. 올해의 데이터는 특히 심각한 상황을 보여준다. 전체 환경의 46%에서 최소 한 개 이상의 비밀번호 해시가 성공적으로 크랙됐으며, 데이터 유출 시도 차단율은 2024년 9%에서 올해 3%로 하락했다.

이러한 추세를 종합하면 단 하나의 자격 증명(credential)이 탈취되는 순간 공격자가 네트워크 내에서 횡적 이동(lateral movement)과 대규모 데이터 절도를 빠르게 실행할 수 있음을 의미한다. 특히 인포스틸러(정보 탈취) 악성코드의 유포 빈도가 3배로 증가하고, 합법적인 로그인 정보를 이용해 방어를 우회하는 공격이 늘어나면서 조직은 지속적이고 거의 탐지되지 않는 위협으로부터 점점 더 높은 위험에 직면하고 있다.

Picus Security의 공동 창립자이자 Picus Labs 부사장을 맡고 있는 Süleyman Ozarslan 박사는 “우리는 공격자가 이미 내부 접근 권한을 가지고 있다는 가정 하에 운영해야 한다”고 의견을 제시했다. 이어 “이른바 ‘침해 가정(assume breach)’ 마인드셋은 조직이 유효한 자격 증명의 오·남용을 더 빠르게 탐지하고, 위협을 신속히 차단하며, 횡적 이동을 제한하도록 이끌게 된다. 이를 위해서는 신원 인증 통제의 지속적인 검증과 더 강력한 행위 기반 탐지가 필수적”이라고 밝혔다.

한편 2025년 블루 리포트에 따르면 위협 차단 효과성(prevention effectiveness)은 2024년 69%에서 2025년 62%로 하락해 지난해의 개선세가 역전된 것으로 나타났다. 로그 수집 범위(logging coverage)는 54%로 유지됐지만, 공격의 14%만이 경고(alert)를 생성했다. 대부분의 악성 활동이 여전히 탐지되지 않고 있다는 의미다. 탐지 규칙 설정의 오류, 로그 수집의 누락, 그리고 시스템 통합의 미비가 보안 운영 전반의 가시성 확보를 지속적으로 저해하고 있다. 이러한 하락세는 보안 통제에 대한 지속적인 모니터링과 검증이 없을 경우 방어 능력이 얼마나 빠르게 약화될 수 있는지를 여실히 보여준다.